Granica między wojną kinetyczną a cyberprzestrzenią zaciera się w bezprecedensowym tempie. W Izraelu doszło do skoordynowanej operacji, w...

źródło: https://www.egospodarka.pl/196699,Cyberataki-w-czasie-alarmu-jak-hakerzy-wykorzystuja-wojenny-chaos,1,12,1.html

dodano: 2026-03-21 00:14:20

Inne znaleziska:

Hakerzy przejęli Hexstrike-AI – cyberataki w kilka minut

Hakerzy przejęli Hexstrike-AI – cyberataki w kilka minut

Narzędzie Hexstrike-AI – pierwotnie stworzone dla ekspertów ds. bezpieczeństwa – błyskawicznie trafiło w ręce hakerów i jest wykorzystywane do ataków na nowe luki zero-day w Citrix NetScaler. Analitycy Check Point Software alarmują, że te...

itwiz.pl,

2025-09-11 09:25:20

2025-09-11 09:25:20

Zaskakujące słowa wojskowego na temat kolejnego alarmu w Polsce. "Analizujemy to"

Zaskakujące słowa wojskowego na temat kolejnego alarmu w Polsce. "Analizujemy to"

Polacy z niepokojem śledzili kolejne komunikaty wojska i Rządowego Centrum Bezpieczeństwa na temat możliwego ponownego naruszenia przestrzeni powietrznej nad naszym krajem. Tymczasem okazuje się, że powodem podniesienia alarmu mogły być też... anomal...

fakt.pl,

2025-09-13 19:48:16

2025-09-13 19:48:16

Zaskakujące skutki mroźnej zimy. "Pierwszy rok od lat nie powinniśmy wszczynać alarmu"

Zaskakujące skutki mroźnej zimy. "Pierwszy rok od lat nie powinniśmy wszczynać alarmu"

Tegoroczna zima przynosi wyraźną zmianę w sytuacji hydrologicznej kraju. Pokrywa śnieżna, obecna na znacznym obszarze Polski, poprawia warunki wodne przed startem wiosny. Specjaliści zwracają uwagę na możliwe scenariusze związane z roztopami i temper...

fakt.pl,

2026-02-03 20:39:07

2026-02-03 20:39:07

Policja dotarła do opla zaginionej aktorki już dzień wcześniej. Czemu nie wszczęto alarmu? Jest oświ...

Policja dotarła do opla zaginionej aktorki już dzień wcześniej. Czemu nie wszczęto alarmu? Jest oświadczenie

Policja w Oławie już w czwartek dostała zgłoszenie o porzuconym aucie przy leśnej drodze w Biskupicach Oławskich. Dlaczego zakrojone na szeroką skalę poszukiwania Magdaleny M. rozpoczęły się dzień później? Mundurowi wydali oświadczenie w tej sprawie....

tuwroclaw.com,

2026-03-07 16:15:07

2026-03-07 16:15:07

AI napędza zarówno cyberataki, jak i nowe metody ochrony tożsamości cyfrowej

AI napędza zarówno cyberataki, jak i nowe metody ochrony tożsamości cyfrowej

Z raportu Cisco Duo 2025 State of Identity Security wynika, że w tym roku jednym z najpoważniejszych zagrożeń dla cyfrowej tożsamości będą ataki phishingowe wspierane przez AI – wskazuje na nie 34% ekspertów. Jednocześnie nawet 87% europejskich...

itwiz.pl,

2025-09-01 10:01:16

2025-09-01 10:01:16

Cyberataki na wyższym poziomie. Jak rozpoznać głosowy deepfake?

Cyberataki na wyższym poziomie. Jak rozpoznać głosowy deepfake?

Sztuczna inteligencja pozwala na błyskawiczne i niemal perfekcyjne podszywanie się pod głos dowolnej osoby podczas rozmów telefonicznych, wideokonferencji czy komunikacji online. Głosowy deepfake generowany w czasie rzeczywistym to coś, z czym będą m...

android.com.pl,

2025-10-26 11:56:10

2025-10-26 11:56:10

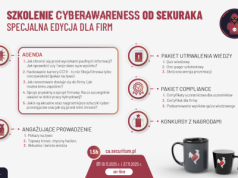

Jak uodpornić firmę na cyberataki, nie wydając miliona monet? Ostatnia szansa w tym roku na przeszko...

Jak uodpornić firmę na cyberataki, nie wydając miliona monet? Ostatnia szansa w tym roku na przeszkolenie zespołu na szk...

Zewsząd słyszymy o atakach hackerskich, ransomware’ach, które kosztują firmy lub organizacje majątek (a co więcej: zaufanie klientów, które najtrudniej odbudować). Jeśli takie pytania Was intrygują i chcielibyście faktycznie uodpornić Wasze firmy na...

feedburner.com,

2025-11-06 18:06:32

2025-11-06 18:06:32

Bezpieczeństwo w TSL: od kradzieży po cyberataki – jak chronić firmę i ładunki?

Bezpieczeństwo w TSL: od kradzieży po cyberataki – jak chronić firmę i ładunki?

Branża TSL stoi dziś przed podwójnym wyzwaniem: rosnącą skalą kradzieży fizycznych i wyrafinowanymi cyberatakami. The post Bezpieczeństwo w TSL: od kradzieży po cyberataki – jak chronić firmę i ładunki? appeared first on 40ton.

40ton.net,

2025-12-15 14:33:09

2025-12-15 14:33:09

Europol uderzył w grupę NoName057(16) odpowiedzialną za cyberataki na Polskę

Europol uderzył w grupę NoName057(16) odpowiedzialną za cyberataki na Polskę

Prorosyjskie ugrupowanie hakerskie, odpowiadające za liczne ataki DDoS i dysponujące rozbudowaną siecią botnetów, rozpracowano dzięki współpracy służb z kilkunastu krajów, w tym Polski. Operację nazwaną „Eastwood” przeprowadzono w dniach...

itwiz.pl,

2025-07-21 09:32:02

2025-07-21 09:32:02

Cyberataki na OZE rosną lawinowo. Fotowoltaika to łatwy cel dla hakerów

Cyberataki na OZE rosną lawinowo. Fotowoltaika to łatwy cel dla hakerów

Rośnie liczba specjalistów, którzy alarmują, że chociaż przydomowe instalacje fotowoltaiczne są przyjazne środowisku i ekonomiczne, mogą stwarzać znaczące ryzyko dla bezpieczeństwa energetycznego. Pewien haker, mając do dyspozycji tylko laptopa i sma...

kb.pl,

2025-08-17 22:51:08

2025-08-17 22:51:08