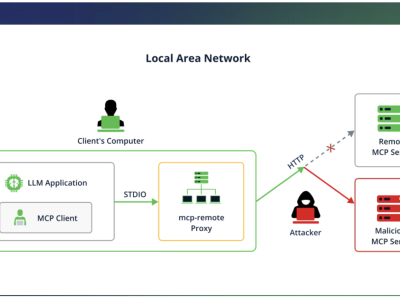

O tym, czym jest Model Context Protocol pisaliśmy na łamach sekuraka już nie raz. W skrócie, jest to ustandaryzowany protokół pozwalający na rozszerzenie możliwości dużych modeli językowych (LLM, Large Language Models). Dzięki niemu LLMy mogą korzystać z zewnętrznych narzędzi udostępnianych przez se...

źródło: https://sekurak.pl/krytyczna-podatnosc-w-aplikacji-pozwalajacej-na-podpiecie-serwerow-mcp-do-modelu-llm/

dodano: 21-07-2025 05:29:05

Inne znaleziska:

Wielokrotnie podkreślaliśmy rolę pentestów w procesie utrzymania bezpieczeństwa organizacji. Wagę pentestów zdają się potwierdzać także doświadczenia badaczy z zespołu Catchify. TLDR: – Krytyczna podatność (10.0 w skali CVSS) w aplikacji UniFi Access...

feedburner.com

19-11-2025 11:11:04

19-11-2025 11:11:04

Łatajcie szybko swoje Sharepointy – aktywnie wykorzystywana krytyczna podatność

Łatajcie szybko swoje Sharepointy – aktywnie wykorzystywana krytyczna podatność

Zanim przejdziecie do dalszej lektury tego krótkiego newsa, zalecamy abyście zainstalowali KB5002754 (Microsoft SharePoint Server 2019), lub KB5002768 (Microsoft SharePoint Subscription Edition). Dla wersji Server 2016 nie ma jeszcze aktualizacji. Pr...

feedburner.com

21-07-2025 13:20:07

21-07-2025 13:20:07

Google wydało 26 sierpnia wydało aktualizację Chrome (wersja 139.0.7258.154/.155 dla Windowsa, macOS i Linuxa oraz 139.0.7258.158 dla Androida), w której załatano krytyczną podatność typu Use-After-Free w silniku graficznym ANGLE (CVE-2025-9478). TLD...

feedburner.com

29-08-2025 14:16:09

29-08-2025 14:16:09

Krytyczna podatność w Eximie – serwerze pocztowym obsługującym pół Internetu. Znaleziona ze wsparcie...

Krytyczna podatność w Eximie – serwerze pocztowym obsługującym pół Internetu. Znaleziona ze wsparciem AI.

W 2023 roku około 59% publicznych serwerów pocztowych to właśnie Exim. Właśnie załatano oraz opublikowano szczegóły podatności o ksywce Dead Letter, dzięki której atakujący mogą wykonywać kod na serwerze (RCE), bez uwierzytelnienia, w pełni zdalnie....

feedburner.com

13-05-2026 10:51:10

13-05-2026 10:51:10

Rząd przyjął we wtorek projekt noweli pozwalającej na sprawdzenie statusu podatnika VAT

Rząd przyjął we wtorek projekt noweli pozwalającej na sprawdzenie statusu podatnika VAT

Rada Ministrów przyjęła podczas wtorkowego posiedzenia projekt nowelizacji ustawy o VAT, która m.in. ma pozwolić sprawdzić status podatnika VAT do 5 lat wstecz – poinformowała kancelaria premiera. Nowe rozwiązania mają ułatwić prowadzenie działalnośc...

portalspozywczy.pl

02-06-2026 18:34:07

02-06-2026 18:34:07

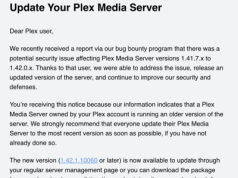

Konieczność aktualizacji Plex Media Server, ale podatność jeszcze nie ma numeru CVE

Konieczność aktualizacji Plex Media Server, ale podatność jeszcze nie ma numeru CVE

Została wydana nowa wersja Plex Media Server czyli oprogramowania umożliwiającego samodzielne hostowanie i streamowanie multimediów. Aktualizacja jest istotna, a – jak donosi serwis BleepingComputer – użytkownicy określonych wersji otrzymali maile o...

feedburner.com

20-08-2025 11:47:05

20-08-2025 11:47:05

Trywialna podatność w FortiWeb Fabric Connector pozwalająca na obejście uwierzytelniania – FortMajeu...

Trywialna podatność w FortiWeb Fabric Connector pozwalająca na obejście uwierzytelniania – FortMajeure

W tym tygodniu, na sekuraku, ogłaszamy tydzień fortinetowy. Przybliżamy już drugą podatność w oprogramowaniu tego producenta. Tym razem chodzi o FortMajeure (w wolnym tłumaczeniu: siła wyższa), która otrzymała identyfikator CVE-2025-52970. Wyceniona...

feedburner.com

21-08-2025 02:02:04

21-08-2025 02:02:04

Od niewinnego snippetu do RCE – podatność XSS w Open WebUI

Od niewinnego snippetu do RCE – podatność XSS w Open WebUI

Open WebUI to otwartoźródłowa, samodzielnie hostowana platforma AI. Można korzystać z niej na własnym serwerze, ale również lokalnie na urządzeniu. Obsługuje różne interfejsy LLM, takie jak Ollama i API kompatybilne z OpenAI. TLDR: W październiku 20...

feedburner.com

25-11-2025 07:17:27

25-11-2025 07:17:27

Cyberprzestępcy wykorzystują podatność w kamerach Hikvision

Cyberprzestępcy wykorzystują podatność w kamerach Hikvision

(https://cyberdefence24.pl/cyberbezpieczenstwo/cisa-ostrzega-przed-podatnoscia-react2shell) to agencja podległa amerykańskiemu Departamentowi Bezpieczeństwa Krajowego (DHS). W ramach jej struktur prowadzony jest katalog (https://www.cisa.gov/known-ex...

cyberdefence24.pl

06-03-2026 16:45:08

06-03-2026 16:45:08

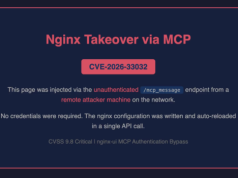

Jak można było zmieniać konfigurację przez endpoint MCP – podatność w Nginx UI

Jak można było zmieniać konfigurację przez endpoint MCP – podatność w Nginx UI

Badacze z Pluto Security odkryli krytyczną podatność (9,8 w skali CVSS), która pozwalała modyfikować konfigurację nginx na serwerze korzystającym z Nginx UI. Otrzymała ona numer CVE-2026-33032. Nginx UI to narzędzie do zarządzania serwerem i monitoro...

feedburner.com

28-04-2026 07:18:20

28-04-2026 07:18:20