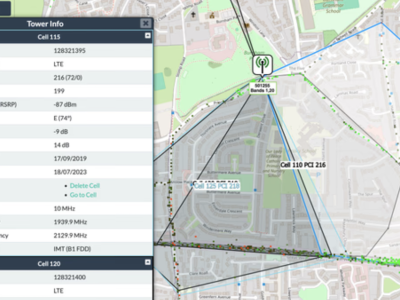

Operatorzy GSM, dla poprawienia jakości rozmów, mogą wykorzystać standard VoLTE czy Voice over LTE, pozwalający na realizację połączeń głosowych z użyciem sieci 4G LTE. Zwykle do rozmów telefonicznych oraz SMSów wykorzystywane były starsze (i mniej bezpieczne) standardy jak 2G i 3G, a nowsze technol...

Ilość odsłon: 10

źródło: https://sekurak.pl/o2-uk-lata-podatnosc-pozwalajaca-na-geolokalizacje-uzytkownikow-smartfonow-z-technologia-volte/

dodano: 2025-05-23 08:24:04

Inne znaleziska:

Antywirusy to bardzo wdzięczne do badań oprogramowanie – ze względu na swoją specyfikę, muszą implementować parsery wielu formatów plików. A co za tym idzie jest wiele miejsc, w których można popełnić błąd. Zgodnie z notką na blogu ClamAV...

feedburner.com,

2025-06-23 15:23:03

2025-06-23 15:23:03

Dobre słuchawki bezprzewodowe w cenie dwóch kebabów! Xiaomi Redmi Buds 4 Active to popularny zestaw...

Dobre słuchawki bezprzewodowe w cenie dwóch kebabów! Xiaomi Redmi Buds 4 Active to popularny zestaw z baterią pozwalającą na aż 28 godzin działania

Xiaomi jak zawsze kusi niską ceną. A za te słuchawki zapłacicie tyle, ile za dwa kebaby. Taka niska cena tylko na Amazonie.Informacja Dobre słuchawki bezprzewodowe w cenie dwóch kebabów! Xiaomi Redmi Buds 4 Active to popularny zestaw z baterią pozwal...

gry-online.pl,

2024-08-12 17:48:01

2024-08-12 17:48:01

Nawet Firefox nie pomoże. YouTube zamyka lukę pozwalającą na blokowanie reklam

Nawet Firefox nie pomoże. YouTube zamyka lukę pozwalającą na blokowanie reklam

YouTube po cichu domyka kolejne furtki dla osób korzystających z adblocków. Nowa fala komunikatów zalewa użytkowników, którzy dotąd z powodzeniem blokowali reklamy w przeglądarkach - tym razem dotyczy to także Firefoksa, który przez długi czas omijał...

futurebeat.pl,

2025-06-10 12:41:05

2025-06-10 12:41:05

Rząd łata luki VAT cyfrowymi fakturami. Koniec z ukrywaniem przychodów firmy

Rząd łata luki VAT cyfrowymi fakturami. Koniec z ukrywaniem przychodów firmy

Już na początku 2026 roku przedsiębiorcy w Polsce dostaną nowy obowiązek. Będą musieli korzystać z Krajowego Systemu e-Faktur. Rząd przyjął projekt nowelizacji ustaw podatkowych, który zakłada stopniowe wprowadzanie zmian w sposobie rozliczania podat...

focus.pl,

2025-06-18 10:17:04

2025-06-18 10:17:04

Tym przeglądarkom zagrażają ataki wykorzystujące podatność 0.0.0.0-day

Tym przeglądarkom zagrażają ataki wykorzystujące podatność 0.0.0.0-day

Oligo (firma zajmująca się cyberbezpieczeństwem) donosi, że w przeglądarkach instalowanych na komputerach macOS i Linux znajduje się luka, która pozwala hakerom uzyskiwać dostęp do sieci, w których funkcjonują takie komputery. Dobra wiadomość jest ta...

computerworld.pl,

2024-08-11 19:44:02

2024-08-11 19:44:02

Na tę podatność cierpią wszystkie przeglądarki internetowe. Istnieje od… niemal dwóch dekad

Na tę podatność cierpią wszystkie przeglądarki internetowe. Istnieje od… niemal dwóch dekad

Przeglądarki internetowe stanowią wejście do świata internetu, jak zatem jest możliwe, aby przez osiemnaście lat występowała w nich luka, która może pozwolić złośliwym witrynom internetowym na ominięcie nawet najbardziej zaawansowanych zabezpieczeń?...

chip.pl,

2024-08-13 12:30:02

2024-08-13 12:30:02

Niebezpieczna podatność MS Office na komputerach Mac

Niebezpieczna podatność MS Office na komputerach Mac

Cisco odkryło lukę w zabezpieczeniach pakietu MS Office na komputery Mac. Mogą one powodować dostęp do kamery oraz innych komponentów systemu.

computerworld.pl,

2024-08-19 15:12:02

2024-08-19 15:12:02

Krytyczna podatność w Cisco ISE – “losowe” poświadczenia nie do końca losowe

Krytyczna podatność w Cisco ISE – “losowe” poświadczenia nie do końca losowe

Cisco ISE (Identity Services Engine) to rozwiązanie łączące cechy NAC (Network Access Control) i AAA (Authentication, Authorization, and Accounting) – pozwala na realizację polityk dostępu do sieci oraz segmentację. Występuje zarówno w wersjach...

feedburner.com,

2025-06-10 09:45:06

2025-06-10 09:45:06

Podatność RCE w systemie SIEM Wazuh wykorzystywana przez botnet Mirai

Podatność RCE w systemie SIEM Wazuh wykorzystywana przez botnet Mirai

W ciągu ostatnich miesięcy, badacze bezpieczeństwa Akamai wykryli krytyczną lukę RCE (ang. Remote Code Execution) w popularnej platformie typu SIEM (ang. Security Information and Event Monitoring) jaką jest Wazuh. Podatność pozwalała na przejęcie kon...

feedburner.com,

2025-06-13 05:22:06

2025-06-13 05:22:06